ハイブリッド Azure AD Join のデバイスはGPOを利用して Intune に登録することが出来ます。

GPOを利用出来るのは、ADドメインに参加しているハイブリッドAzure AD Joinの特権ですね。

Intune への登録を自動化することで運用の負荷が軽減されるのでお勧めです。

今回はハイブリッドAzure AD JoinデバイスのIntune登録を紹介します。

ハイブリッド Azure AD Join については下記をご確認ください。

デバイスのハイブリッド Azure AD 参加について

https://lig-log.com/device-hybrid-azure-ad-joined/

1.前提条件

GPOによるIntune登録を実施するにはいくつか前提条件がありますので、事前に確認しておく必要があります。

1.1.Intune自動登録設定

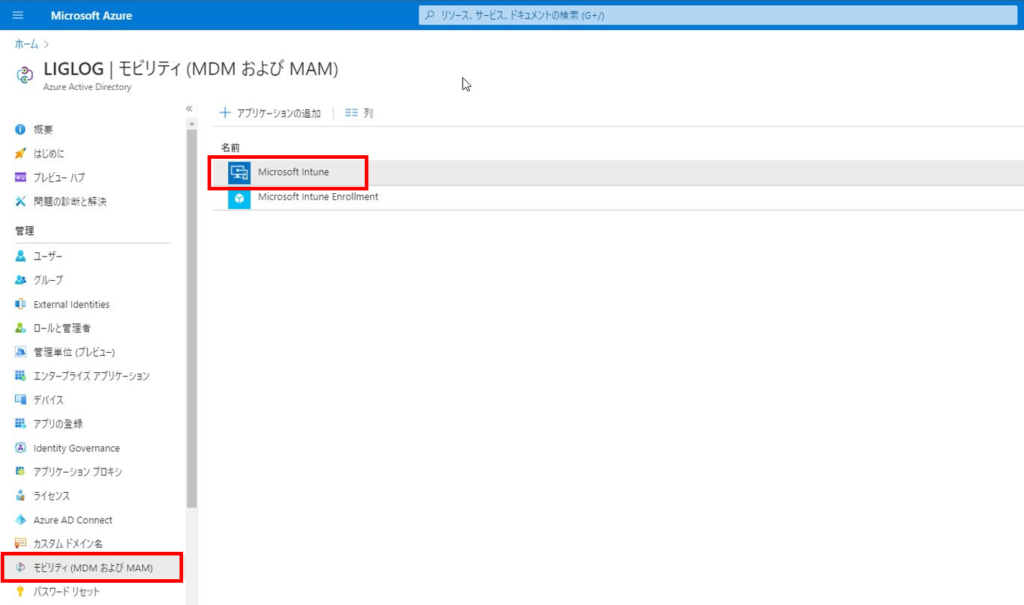

Azure Portalの「Azure Active Directory」-「モビリティ (MDM および MAM)」-「Microsoft Intune」をクリックします。

※「Microsoft Intune Enrollment」ではありません

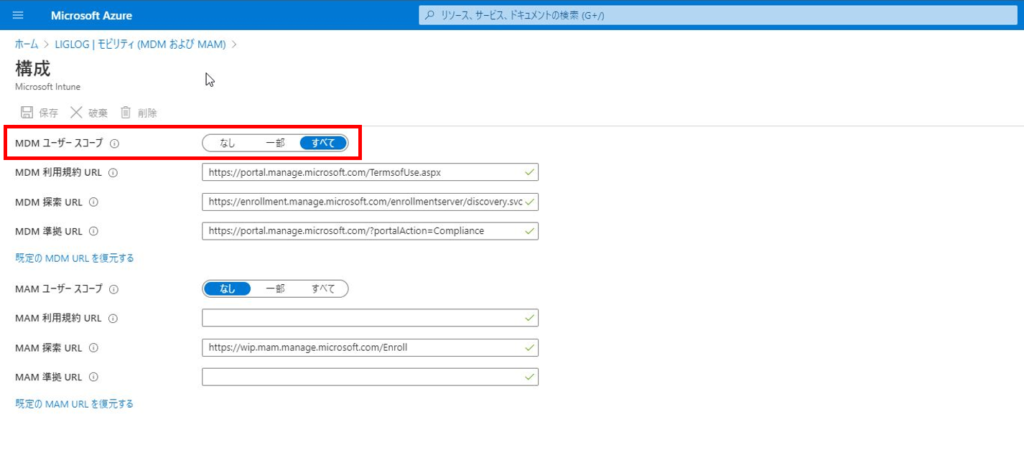

「MDM ユーザースコープ」が設定されていることを確認します。

※例ではすべてのユーザーを指定してます

1.2.ハイブリッド Azure AD Join 構成済み

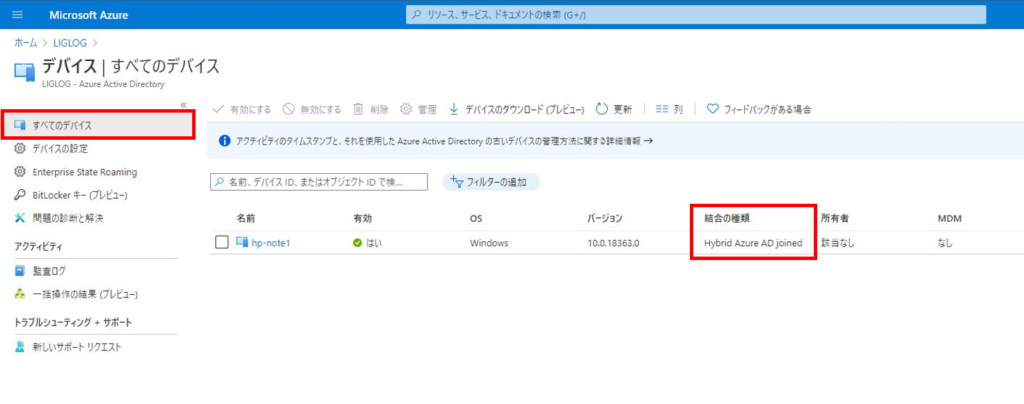

GPOによるIntune登録の対象はハイブリッド Azure AD Join のデバイスのみです。

Azure Portalの「Azure Active Directory」-「デバイス」-「すべてのデバイス」でデバイスの「結合の種類」が「Hybrid Azure AD Joined」になっていることを確認します。

また、対象のデバイスで下記のコマンドを実行します。

「AzureAdJoined」、「DomainJoined」、「AzureAdPrt」が「YES」になっていることを確認します。

PS C:\WINDOWS\system32> dsregcmd /status

+———————————————————————-+

| Device State |

+———————————————————————-+

AzureAdJoined : YES

EnterpriseJoined : NO

DomainJoined : YES

DomainName : INTRA

~中略~

+———————————————————————-+

| SSO State |

+———————————————————————-+

AzureAdPrt : YES

AzureAdPrtUpdateTime : 2020-08-18 11:25:25.000 UTC

AzureAdPrtExpiryTime : 2020-09-01 11:25:24.000 UTC

AzureAdPrtAuthority : https://login.microsoftonline.com/dc559397-4880-4c08-bf0e-f08767156f4c

EnterprisePrt : NO

EnterprisePrtAuthority :

2.GPOのIntune自動登録設定

前提条件を確認したら実際にGPOを適用して行きます。

2.1.Windows 10 用 GPOテンプレート準備

デフォルトのGPOには、Intune登録用のポリシーは存在しません。

そのため、下記の Windows 10 用の管理用テンプレートをダウンロードして利用します。

Windows でグループ ポリシー管理用テンプレート用のセントラル ストアを作成および管理する方法

https://support.microsoft.com/ja-jp/help/3087759/how-to-create-and-manage-the-central-store-for-group-policy-administra

※希望のバージョンのテンプレート

セントラルストアを利用する場合は下記をご確認ください。

GPO用のセントラルストアの作成

https://lig-log.com/create-central-store-for-gpo/

2.2.GPO作成

「グループポリシーの管理」を起動し、ポリシーを作成します。

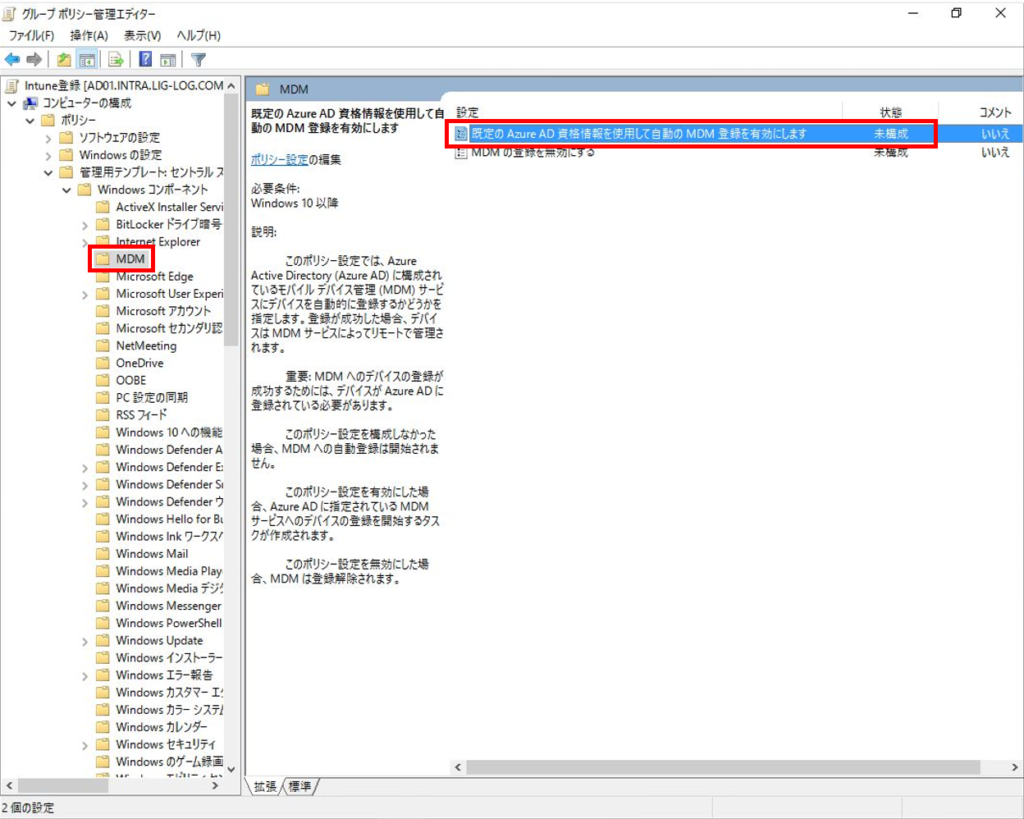

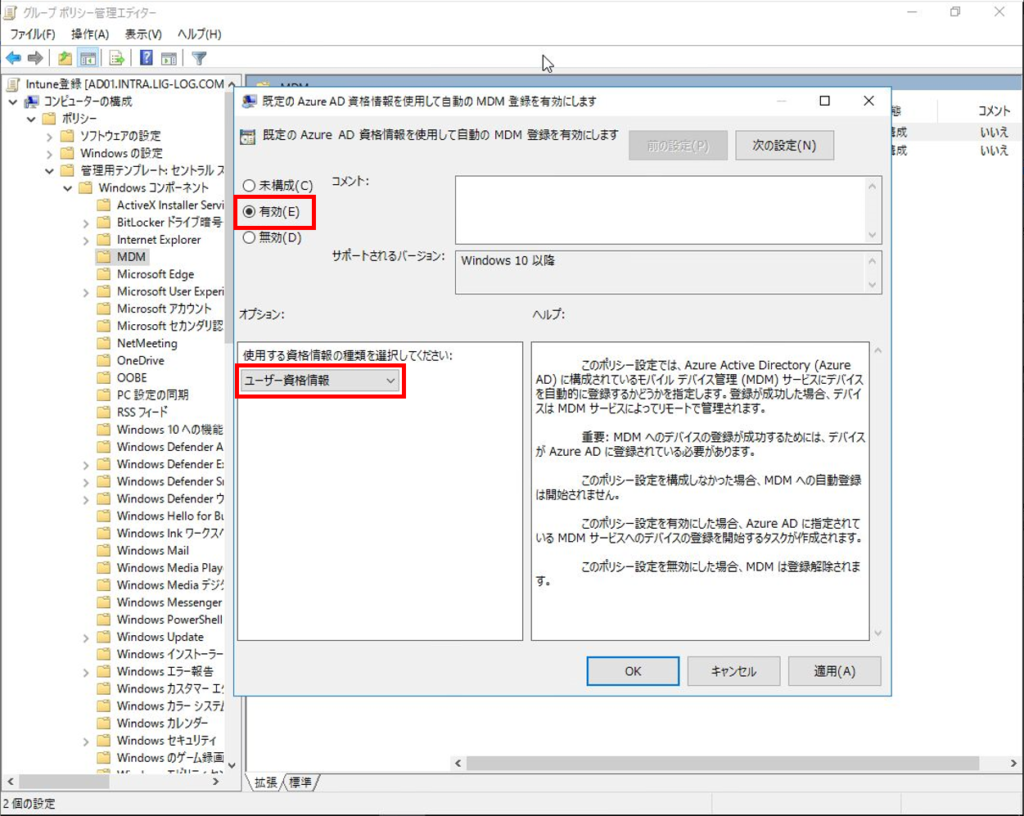

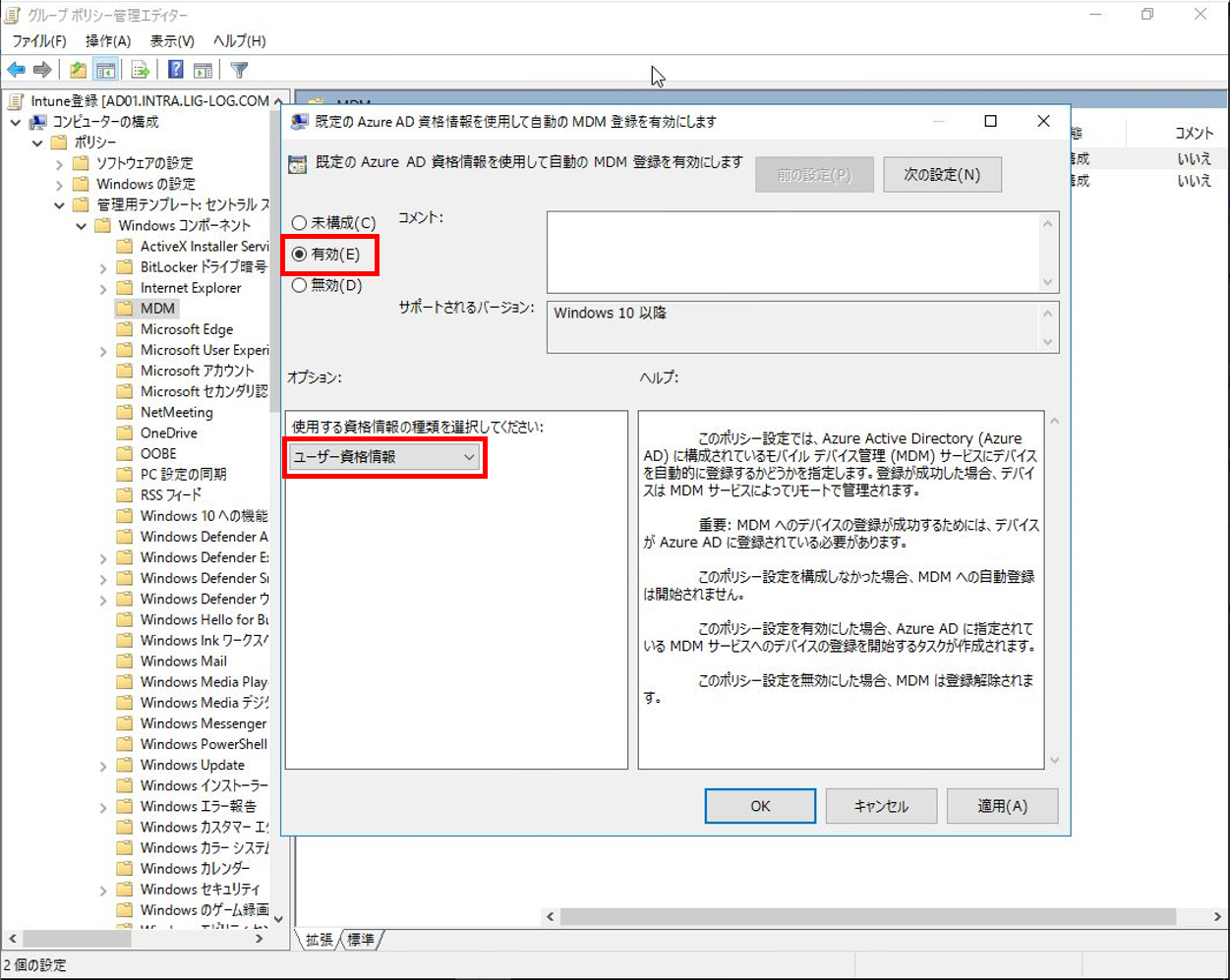

「コンピューターの構成」-「ポリシー」-「管理用テンプレート」-「Windows コンポーネント」-「MDM」の「既定のAzure AD資格情報を使用して自動のMDM登録を有効にします」を開きます。

設定を有効にし、「ユーザー資格情報」を選択します。

3.Intune登録確認

作成したポリシーを対象のデバイスに適用後、再サインインを実施することでIntune登録が開始されます。

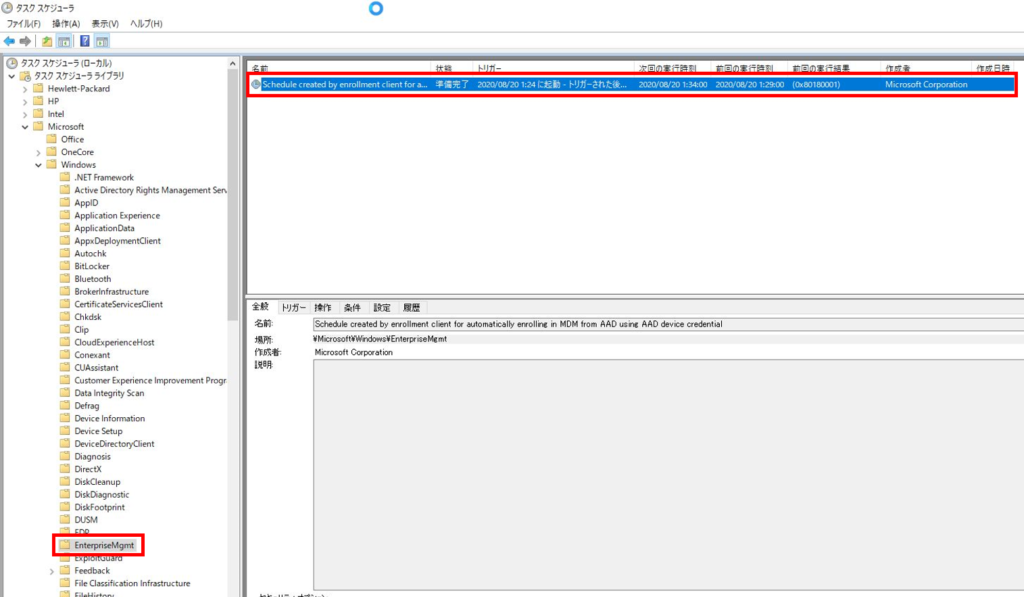

または下記のタスクを実行することでIntune登録を開始することも出来ます。

パス:「Microsoft」-「Windows」-「EnterpriseMgmt」

タスク名:Schedule created by enrollement client for automatically enrolling in MDM from AAD using AAD device credential

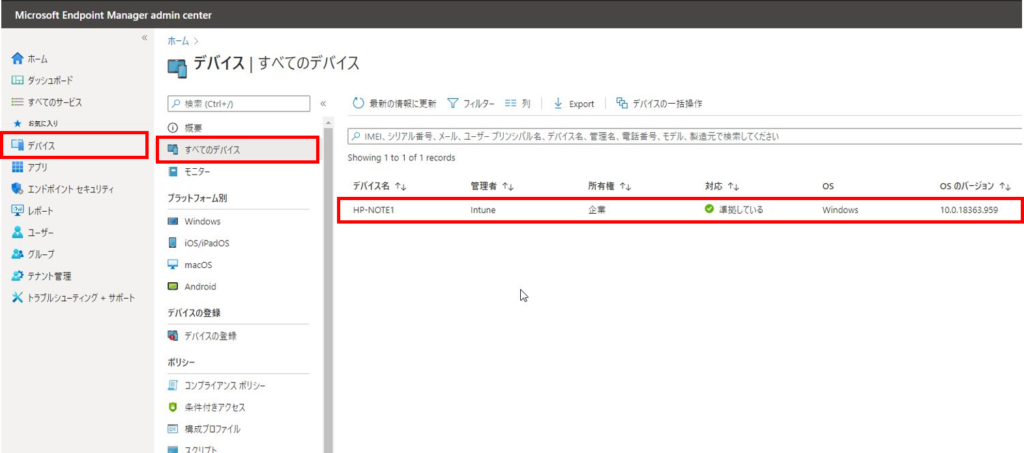

再サインインまたはタスク実行後、エンドポイントマネージャー管理センターでIntuneに登録されたことを確認します。

また、Azure ポータルでMDMが「Intune」になっていることを確認します。

ハイブリッドAzure AD JoinデバイスのIntune登録については以上です。

コメント